Çok VM, Çok Güvenli:Sanallaştırma Tabanlı Güvenlik (VBS), Windows 11 kurulumu sırasında varsayılan olarak etkinleştirilen tartışmalı bir güvenlik özelliğidir. İşletim sistemini Hyper-V hipervizörünün üzerinde çalışan bir sanal makineye dönüştürerek, veri koruması ve bütünlüğü büyük ölçüde artırılır, ancak performans olumsuz etkilenir.

Oyuncular ve geleneksel kullanıcılar genellikle hem oyunlarda hem de normal yazılımlarda fark edilir bir performans artışı elde etmek için VBS ve Hyper-V tabanlı sanallaştırmayı devre dışı bırakmaları konusunda tavsiyede bulunurlar. Ancak Microsoft, VBS’nin Windows 10/11’de güvenliği büyük ölçüde artırabileceği konusunda kararlıdır. Şirket şimdi, veri korumasının en önemli öncelik olduğu durumlarda uygulamaları oluşturmak için tamamen yeni bir yol sağlayabilen VBS enclaves adlı başka bir VBS tabanlı özelliği tanıtıyor.

Microsoft, VBS enclave’inin “bir ana uygulama içindeki yazılım tabanlı güvenilir yürütme ortamı (TEE)” olduğunu açıklıyor. Hyper-V sayesinde VBS, hipervizörün üstündeki bir VM’de çalışan işletim sisteminden daha yüksek ayrıcalık düzeyine sahip bir ortam yaratabilir. VBS enclave’leri, geliştiricilerin herhangi bir standart Windows programı tarafından yüklenebilen Dinamik Bağlantı Kitaplığı (DLL) dosyalarını kullanarak uygulamalarının belirli bölümlerini korumalarına olanak tanır.

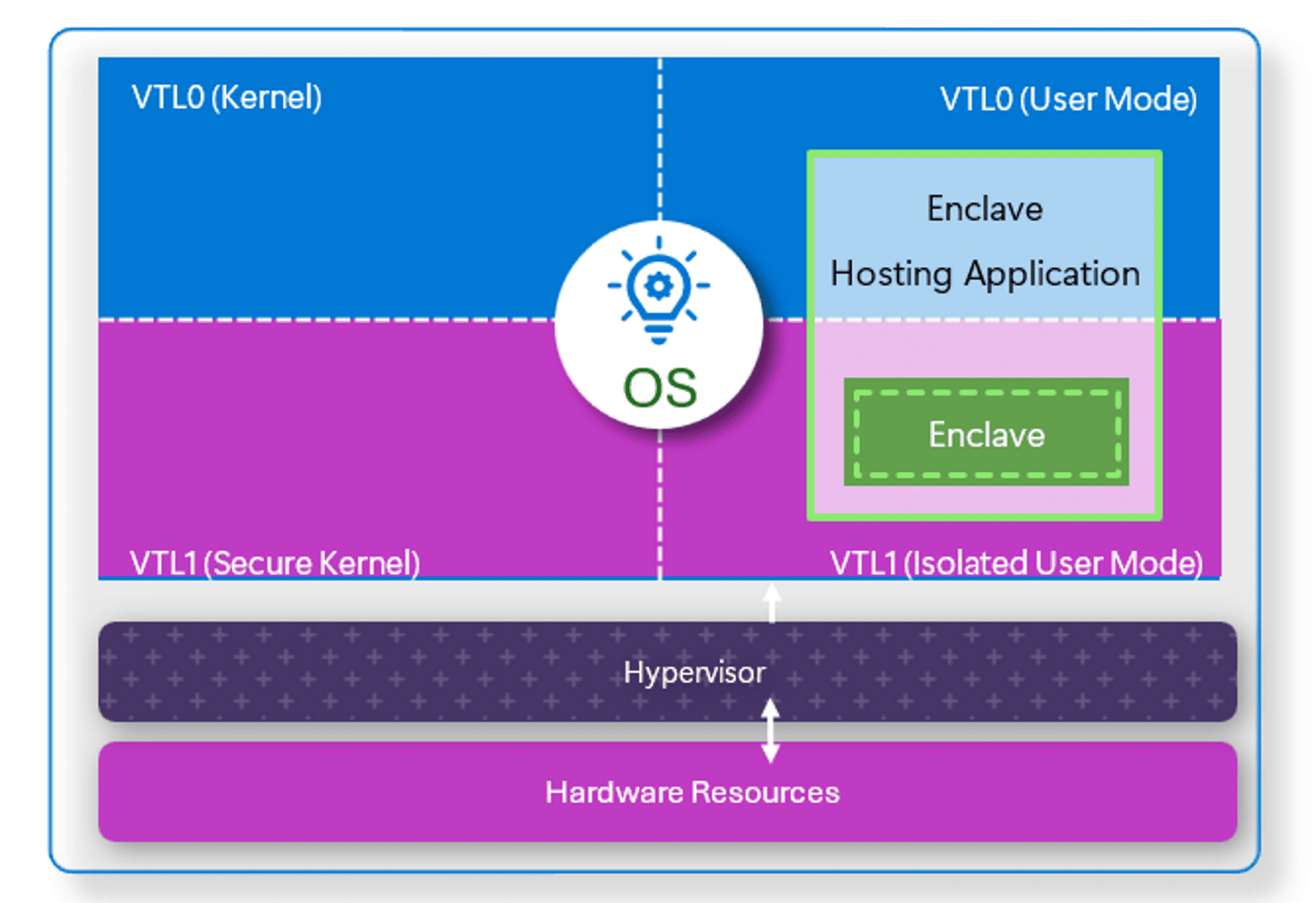

VBS tarafından Hyper-V hipervizörü aracılığıyla oluşturulan izole edilmiş, ayrıcalıklı sanal ortam, Microsoft’un “işletim sisteminin güven kökü” olarak tanımladığı Sanal Güven Düzeyi 1 (VTL1) olarak bilinir. Geleneksel Windows ortamı daha düşük bir ayrıcalık düzeyinde (VTL0) çalışırken, VTL1 izole edilmiş kullanıcı modu ve güvenli çekirdek olmak üzere iki bölüme ayrılmıştır.

Sanallaştırılmış bir Windows kurulumu, güvenlik özelliklerinin çoğunu VTL1’de barındırır ve VBS bölgeleri, bir uygulamanın bölümlerini VTL1’de izole etmek için de kullanılabilir. VTL0’da çalışan hiçbir şey, VTL1’deki güvenli bölgeye erişememeli ve bu da geliştiricilerin şifreler gibi “sırları” korumasına, veriyi mühürlemesine ve şifre çözme işlemlerini izole edilmiş, hacker’sız bir ortamda gerçekleştirmesine olanak sağlamalıdır – en azından teoride.

// İlgili Öyküler

- AWS artık saatte ortalama 263 dolara 896 çekirdekli devasa bir bulut örneği sunuyor

- Windows 11 artık tüm bilgisayarların yüzde 30’unda yüklü

VBS enclave’leri kullanmak üzere tasarlanmış yazılımlar oluşturmak ve kullanmak, VBS/HVCI özelliği etkinleştirilmiş sanallaştırılmış bir Windows kurulumu dahil olmak üzere belirli cihaz gereksinimlerine dayanır. Windows 11 veya Windows Server 2019 da gereklidir. Geliştiriciler projelerini kodlamak için Visual Studio 2022 sürüm 17.9 veya üstünü kullanmalı ve VBS kodlarını Microsoft tarafından sağlanan bir “enclave sertifikası” ile imzalamaları gerekecektir.

VBS bölgeleri büyük ölçüde geliştirilmiş güvenlik sunarken, Windows API’lerine sınırlı erişime sahip olacak şekilde tasarlanmıştır. Microsoft, siber suçlulara daha küçük bir saldırı yüzeyi sunmak için sınırlı bir işlevsellik yelpazesi sağlamayı tercih etti, bu da VTL1’in bütünlüğünün korunmasını kolaylaştırmalıdır. Kodlayıcılar, VBS bölgelerini tasarlarken ana bilgisayara güvenmemelidir, çünkü bir DLL dosyası yalnızca “ana bilgisayarın amaçlanan uygulaması” tarafından değil, herhangi bir program tarafından yüklenebilir.